Nếu đọc được bài viết này thì bạn hãy kiểm tra xem website WordPress của mình đã được cập nhật lên phiên bản 5.1.1 mới nhất chưa. Nếu chưa thì hãy làm điều đó ngay lập tức trước khi nó trở thành miếng mồi béo của Hacker thông qua lỗ hổng nghiêm trọng mới được tiết lộ.

Simon Scannell – Một nhà nghiên cứu tại RIPS Technologies GmbH, người đã góp phần phát hiện nhiều lỗ hổng WordPress nghiêm trọng. Sau khi phát hiện lỗ hổng RCE ở phiên bản 5.0 cách đây không lâu, thì hiện tại anh lại một lần nữa phát hiện ra lỗ hổng mới tiềm ẩn trong các website WordPress đang chạy phiên bản nhỏ hơn 5.1.1. Lỗ hổng này cho phép kẻ tấn công có thể thực thi các đoạn mã từ xa gây hại cho website của bạn.

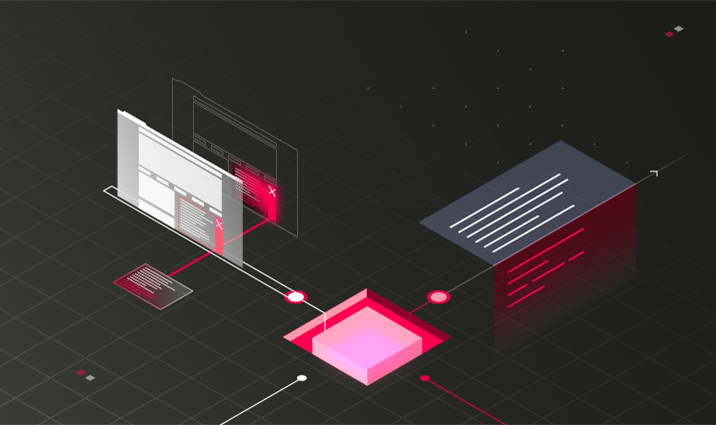

Dựa vào lỗ hổng này, kẻ tấn công có thể chiếm lấy bất kỳ website WordPress nào đang bật chức năng bình luận bằng cách đánh lừa quản trị viên truy cập trang đích do chúng thiết lập. Ngay khi quản trị viên truy cập vào trang đích chứa mã độc, một yêu cầu giả mạo liên trạng (CSRF) sẽ được chạy trên website WordPress của nạn nhân mà không cần thông báo. Lỗ hổng CSRF được lợi dụng thông qua các lỗi về thuật toán, cú pháp mà khi kết hợp lại sẽ giúp hacker có thể thực thi các đoạn mã độc từ xa và chiếm toàn quyền truy cập website của bạn.

Lỗ hổng này tồn tại trong các phiên bản WordPress nhỏ hơn 5.1.1 và có thể khai thác với các thiết lập mặc định.

Hãy nhớ rằng, số website sử dụng mã nguồn WordPress đang chiếm tới hơn 33% tổng số website đang hoạt động trên internet. Và bình luận là tính năng thiết yếu của blog do vậy nó luôn mặc định được bật. Do vậy hàng triệu website có thể sẽ bị ảnh hưởng trong trường hợp này.

Bạn cần làm gì?

Để đảm bảo an toàn cho website của bạn, hãy cập nhật WordPress lên phiên bản mới nhất 5.1.1. Đồng thời hãy tắt chức năng bình luận nếu không cần thiết.

Theo blog.hostvn.net